Решаем проблему внезапной блокировки учетной записи. Как заблокировать учетную запись Windows? Отключение и удаление

Если вы забыли пароль на вход в систему - по умолчанию его можно угадывать неограниченное количество раз, но как обезопасить свой компьютер от подбора вашего пароля кем-то чужим? То есть, если пока вас нет за компьютером, а кто-то в этот момент пытается его угадать, то что делать? В сегодняшней статье рассмотрим как временно блокировать компьютер, если кто-то пытается угадать ваш пароль.

Данный способ для локальных учетных записей, если вы используете учетную запись Майкрософт для входа в систему - в ее настройках можно установить двух этапную аутентификацию и доверенные устройства, что обезопасит ваш компьютер. Конечно, пароли локальный учетных записей , и этот способ не защитит от сброса, но спасет от случайного подбора паролей. Некоторые люди понимают, что им нечего скрывать и просто делают й, система тогда при включении не требует ввода имени пользователя и пароля. Но всё же, если вы читаете эту статью, то ищите способы обезопасить информацию на своем компьютере. Сегодняшняя инструкция работает в Windows 7, 8, 10 и поможет обезопасить ваш компьютер от подбора паролей.

Домашняя Windows: изменение политики паролей с командной строки.

Если на вашем компьютере установлена домашняя версия Windows - вам недоступны, и для внесения ограничений на вход - нужно использовать командную строку. Если у вас профессиональная версия Windows - можете переходить к следующему способу, хотя этот также будет работать на вашей системе.

Сначала : в Windows 10 можно просто нажать на "Пуск" правой клавишей мыши и выбрать из меню "командная строка администратор". Во всех версиях Windows можно в поиске ввести cmd => на найденном результате нажать правой клавишей мыши и выбрать "Запустить от имени администратора"

В командной строке введите команду net accounts и нажмите Enter. Перед вами откроется текущая политика паролей. По умолчанию "Блокировка после ошибок ввода паролей" установлено "Никогда", а это значит что вы можете вводить неправильный пароль неограниченное количество раз.

Нужно заменить значение "Блокировка после ошибок ввода паролей", и установить порог ввода неправильных паролей. К примеру мы установим разрешение на три ввода неправильных паролей, а после четвертого неправильного ввода - будет проходить временная блокировка учетной записи. Вводим команду net accounts /lockoutthreshold:3 и нажимаем Enter. Вместо 3 можно поставить любую цифру, и эта цифра будет означать сколько раз можно вводить неправильный пароль.

Теперь вы можете изменить длительность блокировки после ввода нескольких раз неправильного пароля. То есть кто-то ввел неправильно пароль четыре раза - учетная запись заблокирована на определенное время, после прохода этого времени - можно вводить пароль еще раз и заходить в систему (если пароль введен правильно). Вводим команду net accounts /lockoutduration:30 и нажимаем Enter. 30 это время в минутах, на которое будет блокироваться учетная запись, можете задать любое.

Также можно задать время в поле "Сброс счетчика блокировок через", данный параметр означает через сколько времени будет сбрасываться счетчик ввода неправильных паролей. То есть, если к примеру задать 15 минут для этого параметра, то введя два раза неправильный пароль - можно остановиться чтобы не заблокировало и через 15 минут будет еще три попытки до блокировки. Вводим команду net accounts /lockoutwindow:30 и нажимаем Enter. 30 - время в минутах, которое можно заменить на любое по вашему усмотрению.

После внесения изменений, можно еще раз просмотреть политику паролей введя команду net accounts и нажав Enter.

Теперь, если ввести пароль больше трёх раз неправильно - на экране будет написано "Учетная запись заблокирована и не может быть использована для входа в сеть". Как вы видите на экране не пишется на сколько времени блокируется учетная запись, об этом знаете только вы и можете указывать любой период блокировки. Можно ждать пока пройдет заданное время и локальная учетная запись сама разблокируется, а можно ее разблокировать с помощью другой учетной записи администратора на этом компьютере, если она есть.

Если вы хотите вернуть всё как было, и сделать чтобы больше не блокировало локальную учетную запись после неправильных вводов пароля - введите через командную строку net accounts /lockoutthreshold:0 и нажмите Enter.

Windows профессиональная и корпоративная: изменение политики паролей с помощью групповых политик.

Если у вас Windows Pro или корпоративная - то вы можете использовать мощный инструмент для управления системой "групповые политики". С его помощью можно изменить множество настроек системы, причем не только для пользователя под которым вы вошли в систему.

Чтобы задать ограничения на ввод неправильного пароля через групповые политики- нужно:

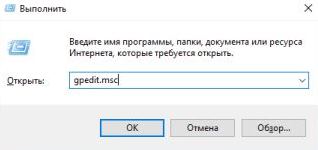

1.Открыть : в строке поиска (или через меню выполнить win+r) введите команду gpedit.msc и нажмите Enter.

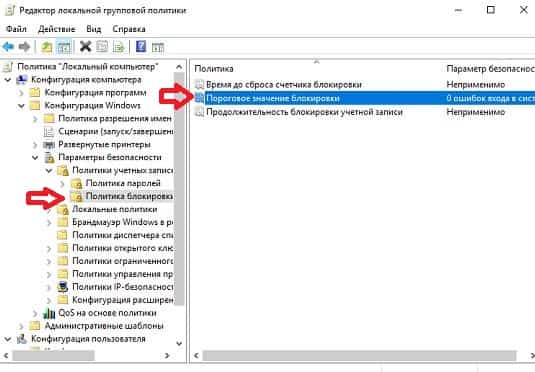

2. В открывшемся редакторе локальной групповой политики с левой стороны перейдите в Конфигурация компьютера => Конфигурация Windows => Параметры безопасности => Политика учетных записей => Политика блокировки учетной записи. С правой стороны с помощью двойного щелчка левой клавиши мыши откройте "Пороговое значение блокировки"

Пороговое значение блокировки ноль, то есть при входе в Windows можно вводить неправильный пароль сколько захотите раз. Мы же установим к примеру 3, и после ввода трёх раз неправильного пароля - будет происходить блокировка учетной записи. В поле "блокировать учетную запись после ошибок входа в систему" ставим 3 (или любое другое вам удобное число), и нажимаем "ОК".

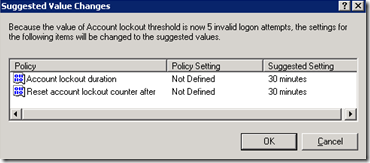

Перед вами всплывет уведомление, что "время для сброса счетчика блокировки" и "продолжительность блокировки" будет задана 30 мин. В этом окне вы не можете вносить никакие изменения, просто нажмите "ОК"

Вы вернетесь в предыдущее окно, где сможете изменить параметр "Время до сброса считчика блокировки" и "Продолжительность блокировки учетной записи" на нужное вам время.

После внесения нужных настроек - закройте окно редактора групповых политик, после чего ваши изменения сразу же вступят в силу. Теперь просто угадывать пароль на вашем компьютере не удастся, после ввода нескольких раз неправильного пароля - будет блокироваться локальная учетная запись на определенное время. На сегодня всё, если есть дополнения - пишите комментарии! Удачи Вам 🙂

Доводилось ли вам сталкиваться с тем, что пользователи не могут войти в компьютер? Что же делать в случае, если учетная запись существует, она не отключена да еще и пароль правильный?

Иногда возникают ситуации когда, при попытке входа в компьютер, пользователь получает сообщение Unable to log you on because your account has been locked out, please contact your administrator .

Это уведомление, говорит о том, что акаунт заблокирован (locked ). Это не тоже самое, что «отключен» (disabled ). В первом случае учетная запись нейтрализуется на некоторое время, и это происходит автоматически, без участия администратора. А во втором отключается системным администратором вручную.

Оказалось, что данная тема актуальна до сих пор. И мне постоянно приходиться отвечать на вопросы, не только начинающих, но и опытных администраторов.

Сообщение о блокировке учетной записи выглядит как показано на рисунке (см. рисунок 1).

Рисунок 1 - Сообщение об ошибке, которое получает пользователь с заблокированной учетной записью

Природа этого явления заключается в том, что было предпринято несколько попыток ввода неверного пароля. В домене вы можете настроить групповую политику, которая будет регламентировать количество попыток ввода паролей и время, на которое акаунт будет заблокирован. В случае если правильный пароль не будет введен, то акаунт будет заблокирован, а пользователь получит уведомление, как показано выше, на рисунке 1.

Для того, чтобы определить политику запустите Group Policy Management Console ю.

По умолчанию политика выглядит так, как показано на рисунке (см. Рисунок 2):

РиРисунок 2 -

Политика

Account Lockut Policy

по

умолчания

РиРисунок 2 -

Политика

Account Lockut Policy

по

умолчания

Предположим, что вы хотите, ограничить количество неправильных вводов пароля пятью попытками, а потом блокировать акаунт на 30 минут. Для этого вам нужно отредактировать Default Domain Policy (помним, что политики паролей в доменах Win 2003 применяются к уровню ДОМЕНА)- Выберите Computer Configuration -> Windows Settings -> Security Settings -> Account Policy -> Account Lockout Policy. Затем отредактируйте параметры групповой политики. Значение параметрп Account lockout duration - определяет время, на которое акаунт будет заблокирован. Account lockout threshold – определяет количество попыток ввода, после которого акаунт будет заблокирован. И наконец последний параметр - Reset account lockout counter after – определяет время, по истечению которого будет сброшен счетчик попыток. Например, если вы определили, что после пяти попыток акаунт будет заблокирован, а сделали только две попытки входа, а потом, например ушли пить чай, то по истечении этого установленного времени счетчик обнулиться и у вас опять будет пять попыток.

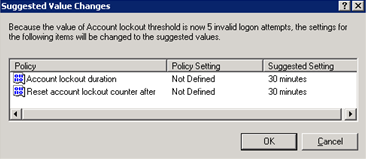

Попробуйте изменить любой из параметров и система предложит вам оптимальные, с ее точки зрения, значения остальных параметров (см. Рисунок 3).

Рисунок 3 - Значения, которые предлагает система

Вы можете согласиться, а потом, при необходимости, изменить их по совему усморению. Например, если вы установите значение параметра Account lockout threshold соответствющее 5, а затем нажмете OK , то система предложит вам 30 минутное значение для остальных параметров. Как показано на рисунке 3.

После того, как политика будет определена Вы можете известить ваших пользователей о том, что после того как они введут неверный пароль несколько раз его учетная запись будет «заблокирована» (locked). Что бы снять блокировку нужно снять галочку «Account is locked out » в свойствах пользователя, как показано на рисунке 4.

Рисунок 4 - «Account is locked out» в свойствах пользователя

Иногда блокировка акаунта происходит без видимых причин. И не смотря на то, что блокировка так просто снимается, в некоторых случаях, это не решает проблему. Через некоторое время пользователь может обнаружить, что его учетная запись опять заблокирована. Причин тому может быть несколько и я опишу их далее. Иногда определить причины бывает довольно сложно. Основная сложность в определении компьютера, с которого происходят попытки ввода неверных паролей.

В журнале безопасности, для отслеживания подобных событий, существует запись с кодом 680, от источника Security, категории Account Logon.

Рисунок 5 - Вид сообщения из Журнала Событий

В этой записи (см. рисунок 5) показана информация о том в какое время и с какого компьютера была предпринята попытка ввода неверного пароля. Конечно есть способ реагировать на событие немедленно. Я писал о нем в статье « ». Если вы отслеживаете появления подобных записей и своевременно реагируете на них, то определить источник проблемы будет просто. Но, как правило, таких записей может быть ОГРОМНОЕ множество. И никто не реагирует на них немедленно, а расследует инцеденты потом. Пользователи часто ошибаются с вводом пароля. И не существует простого способа определить точное время того, когда акаунт был заблокирован. Как правило мы узнаем об этом через некоторое время, от самого пользователя.

В решении проблемы нам может помочь утилита Microsoft Account Lockout Status , которая входит в пакет утилит Account Lockout and Management Tools. Получить этот пакет можно на сайте Microsoft. Утилита была выпущена еще в 2003 году. Удивительно, что спустя много лет она все еще востребована.

Принцип работы утилиты заключается в том, что она анализирует журналы событий на всех контроллерах домена в сети и определяет на каком контроллере произошла блокировка, в какое время, а так же предоставляет дополнительную информацию, которая может помочь нам в расследовании. Так же утилита может помочь снять блокировку с учетной записи и многое другое.

Чтобы приступить к работе с утилитой вам нужно запустиь файл LockoutStatus.exe. Когда программа запуститься выберите меню File , а затем Select Target . В появившемся диалоговом окне,

Рисунок 6 - Окно ввода данных о пользователе, учетная запись которого блокируется>

в поле Target User Name , введите имя пользователя, у которого возникает проблема с учетной записью, а в поле Target Domain Name , введите имя домена в котором находиться учетная запись пользователя.

Обратите внимание на галочку - «Use Alternate Credentials ». В случае если программа запущена с правами обычного пользователя то установив эту галочку вы можете запустить проверку от имени другого пользователя, входящего в группу Администраторы домена. Если же вы запустили программу от имени пользователя с правами доменного администратора, то устанавливать галку не нужно.

После не продолжительного процесса сбора информации вы увидите результаты работ, в котором будет отражено на каком контроллере домена была заблокирована запись, в какое время, сколько попыток ввода неверного пароля было предпринято и т.д. Все это показано на рисунке (см. Рисунок 7).

Рисунок 7 - результат работы программы

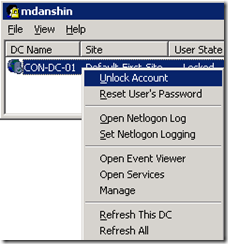

Из меню этой же программы вы можете снять блокировку с учетной записи. Для этого выберите контроллер домена, нажмите правой кнопкой, и в контекстном меню нажмите Unlock Account (см. Рисунок 8).

Рисунок 8 - Снимаем блокировку с учетной записи >

Это изменение моментально будет реплицировано на все контроллеры домена, и пользователь может тут же повторить попытку входа. Если пользователь забыл пароль, то выбрав Reset User’ s Password вы можете его сменить.

Иногда, возникают ситуации, когда после удачного входа в систему проблема возвращается. Пользователь не может получить доступ к сетевому ресурсу, не может повтороно войти в систему и т.д. Причин такому поведению может быть несколько. Я приведу лишь несколько самых популярных из них. Но помните, что универсального решения нет и каждый случай нужно расследовать индивидуально.

Например в сети может действовать злоумышленник, который пытается подобрать пароль от учетной записи пользователя. Второй распространённый вариант это использование одной учетной записи несколькими пользователями одновременно. В этом случае кто-то может постоянно вводить неверный пароль, тем самым мешать работе остальных пользователей. Начиная расследование, первое, что мы должны установить – это точное время происшествия. Установив время, мы легко сможем найти запись в журнале безопасности и понять с какого компьютера в сети производились попытки ввода неверного пароля. Как видно на рисунке 7 программа сообщает нам эти сведения. Щелкнув правой кнопки мыши по контроллеру домена и выбрав в контекстном меню Open Event Viewer (Открыть Журнал Событий). Так как мы теперь знаем точное время, когда была попытка входа, которая привела к блокировку учетной записи, мы без труда сможем найти событие и определить с какого компьютера было произведено действие повлекшее блокировку. Проблема решена – виновные наказаны!

Но кроме человеческого фактора есть еще и другие причины. Пожалуй самая распространенная причина в том, что когда вы настраиваете Назначенное Задание, которое выполняется от имени пользователя, а затем меняете пароль этого пользовател. Ваше задание все еще пытается выполнить вход со старым паролем. Естественно у него это не получается и акаунт блокируется.

Надеюсь, что после прочтения этой статьи у вас появилась ясность чем может быть вызвана проблема и как ее решить.

Михаил Даньшин

Инструкция

Нажмите и удерживайте сочетание клавиш Win+R. Появится табличка, где в пустом поле нужно ввести команду lusrmgr.msc, после чего кликнуть по кнопке «ОК». Появится еще одна таблица под названием «Локальные пользователи и группы». Найдите и активируйте левую панель, затем щелкните по папке «Пользователи».

Теперь кликните правой кнопкой мыши на строчку с записью «Администратор», после чего выберите команду «Свойства». В появившемся окне свойств на вкладке «Общие» снимите галочку в чекбоксе напротив надписи «Отключить учетную запись». Если по какому-то стечению обстоятельств или глюку системы разблокирования не произошло, переходите к следующему шагу.

Нажмите «Enter». Закройте служебную программу командной строки и перезагрузите компьютер. После старта системы, в случае, если все прошло штатно, разблокированная учетная запись администратора появится на экране в качестве опциональной возможности входа в систему, и ее можно будет использовать как любую другую запись. Обратите внимание, что отключение администратора также возможно в любой момент. Для этого существует команда «net user administrator /active:no». Если необходимо назначение нового пароля для этой учетной записи, то нужно выполнить команду «net user administrator password».

Для разблокировки операционной системы в случае ее заражения вирусной программой существует несколько проверенных методов. Каждый пользователь может выбрать для себя наиболее удобный вариант.

Вам понадобится

- - доступ в интернет.

Инструкция

Перейдите на страницу официального сайта производителей антивирусного программного обеспечения Dr.Web - http://www.drweb.com/unlocker/index . Заполните специальные поля номером телефона или счета, указанным в тексте баннера или введите часть самого текста. Нажмите кнопку «Найти код».

Система автоматически предложит несколько вариантов паролей. Попробуйте ввести их в поле баннера для его отключения. Вы также можете выбрать из существующих фотографий популярных вирусных окон изображение, похожее на то, которое отображается у вас на дисплее.

В том случае, если вы не смогли подобрать верный код, используя приведенный выше ресурс, воспользуйтесь следующими сайтами: http://www.esetnod32.ru/.support/winlock , http://support.kaspersky.ru/viruses/deblocker или http://sms.kaspersky.ru . Повторите алгоритм, описанный во втором и третьем шагах.

Иногда возникают ситуации когда, при попытке входа в компьютер, пользователь получает сообщение Unable to log you on because your account has been locked out, please contact your administrator.

Это уведомление, говорит о том, что акаунт заблокирован (locked). Это не тоже самое, что «отключен» (disabled). В первом случае учетная запись нейтрализуется на некоторое время, и это происходит автоматически, без участия администратора. А во втором отключается системным администратором вручную.

Оказалось, что данная тема актуальна до сих пор. И мне постоянно приходиться отвечать на вопросы, не только начинающих, но и опытных администраторов.

Сообщение о блокировке учетной записи выглядит как показано на рисунке (см. рисунок 1).

Природа этого явления заключается в том, что было предпринято несколько попыток ввода неверного пароля. В домене вы можете настроить групповую политику, которая будет регламентировать количество попыток ввода паролей и время, на которое акаунт будет заблокирован. В случае если правильный пароль не будет введен, то акаунт будет заблокирован, а пользователь получит уведомление, как показано выше, на рисунке 1.

Для того, чтобы определить политику запустите Group Policy Management Console

Предположим, что вы хотите, ограничить количество неправильных вводов пароля пятью попытками, а потом блокировать акаунт на 30 минут. Для этого вам нужно отредактировать Default Domain Policy (помним, что политики паролей в доменах Win 2003 применяются к уровню ДОМЕНА)- Выберите Computer Configuration -> Windows Settings -> Security Settings -> Account Policy -> Account Lockout Policy. Затем отредактируйте параметры групповой политики. Значение параметрп Account lockout duration — определяет время, на которое акаунт будет заблокирован. Account lockout threshold – определяет количество попыток ввода, после которого акаунт будет заблокирован. И наконец последний параметр — Reset account lockout counter after – определяет время, по истечению которого будет сброшен счетчик попыток. Например, если вы определили, что после пяти попыток акаунт будет заблокирован, а сделали только две попытки входа, а потом, например ушли пить чай, то по истечении этого установленного времени счетчик обнулиться и у вас опять будет пять попыток.

Попробуйте изменить любой из параметров и система предложит вам оптимальные, с ее точки зрения, значения остальных параметров

После того, как политика будет определена Вы можете известить ваших пользователей о том, что после того как они введут неверный пароль несколько раз его учетная запись будет «заблокирована» (locked). Что бы снять блокировку нужно снять галочку «Account is locked out» в свойствах пользователя

Иногда блокировка акаунта происходит без видимых причин. И не смотря на то, что блокировка так просто снимается, в некоторых случаях, это не решает проблему. Через некоторое время пользователь может обнаружить, что его учетная запись опять заблокирована. Причин тому может быть несколько и я опишу их далее. Иногда определить причины бывает довольно сложно. Основная сложность в определении компьютера, с которого происходят попытки ввода неверных паролей.

В журнале безопасности, для отслеживания подобных событий, существует запись с кодом 680, от источника Security, категории Account Logon.

В этой записи (см. рисунок 5) показана информация о том в какое время и с какого компьютера была предпринята попытка ввода неверного пароля. Конечно есть способ реагировать на событие немедленно. Я писал о нем в статье «Как отреагировать на событие». Если вы отслеживаете появления подобных записей и своевременно реагируете на них, то определить источник проблемы будет просто. Но, как правило, таких записей может быть ОГРОМНОЕ множество. И никто не реагирует на них немедленно, а расследует инцеденты потом. Пользователи часто ошибаются с вводом пароля. И не существует простого способа определить точное время того, когда акаунт был заблокирован. Как правило мы узнаем об этом через некоторое время, от самого пользователя.

В решении проблемы нам может помочь утилита Microsoft Account Lockout Status, которая входит в пакет утилит Account Lockout and Management Tools. Получить этот пакет можно на сайте Microsoft. Утилита была выпущена еще в 2003 году. Удивительно, что спустя много лет она все еще востребована.

Принцип работы утилиты заключается в том, что она анализирует журналы событий на всех контроллерах домена в сети и определяет на каком контроллере произошла блокировка, в какое время, а так же предоставляет дополнительную информацию, которая может помочь нам в расследовании. Так же утилита может помочь снять блокировку с учетной записи и многое другое.

Чтобы приступить к работе с утилитой вам нужно запустиь файл LockoutStatus.exe. Когда программа запуститься выберите меню File, а затем Select Target. В появившемся диалоговом окне

в поле Target User Name, введите имя пользователя, у которого возникает проблема с учетной записью, а в поле Target Domain Name, введите имя домена в котором находиться учетная запись пользователя.

Обратите внимание на галочку — «Use Alternate Credentials». В случае если программа запущена с правами обычного пользователя то установив эту галочку вы можете запустить проверку от имени другого пользователя, входящего в группу Администраторы домена. Если же вы запустили программу от имени пользователя с правами доменного администратора, то устанавливать галку не нужно.

После не продолжительного процесса сбора информации вы увидите результаты работ, в котором будет отражено на каком контроллере домена была заблокирована запись, в какое время, сколько попыток ввода неверного пароля было предпринято и т.д.

Из меню этой же программы вы можете снять блокировку с учетной записи. Для этого выберите контроллер домена, нажмите правой кнопкой, и в контекстном меню нажмите Unlock Account

Это изменение моментально будет реплицировано на все контроллеры домена, и пользователь может тут же повторить попытку входа. Если пользователь забыл пароль, то выбрав Reset User’s Password вы можете его сменить.

Иногда, возникают ситуации, когда после удачного входа в систему проблема возвращается. Пользователь не может получить доступ к сетевому ресурсу, не может повтороно войти в систему и т.д. Причин такому поведению может быть несколько. Я приведу лишь несколько самых популярных из них. Но помните, что универсального решения нет и каждый случай нужно расследовать индивидуально.

Например в сети может действовать злоумышленник, который пытается подобрать пароль от учетной записи пользователя. Второй распространённый вариант это использование одной учетной записи несколькими пользователями одновременно. В этом случае кто-то может постоянно вводить неверный пароль, тем самым мешать работе остальных пользователей. Начиная расследование, первое, что мы должны установить – это точное время происшествия. Установив время, мы легко сможем найти запись в журнале безопасности и понять с какого компьютера в сети производились попытки ввода неверного пароля. Как видно на рисунке 7 программа сообщает нам эти сведения. Щелкнув правой кнопки мыши по контроллеру домена и выбрав в контекстном меню Open Event Viewer (Открыть Журнал Событий). Так как мы теперь знаем точное время, когда была попытка входа, которая привела к блокировку учетной записи, мы без труда сможем найти событие и определить с какого компьютера было произведено действие повлекшее блокировку. Проблема решена – виновные наказаны!

Но кроме человеческого фактора есть еще и другие причины. Пожалуй самая распространенная причина в том, что когда вы настраиваете Назначенное Задание, которое выполняется от имени пользователя, а затем меняете пароль этого пользовател. Ваше задание все еще пытается выполнить вход со старым паролем. Естественно у него это не получается и акаунт блокируется.